Explore a história do Coda Panic Software, por que falhou e as lições que oferece às equipas de desenvolvimento modernas. Saiba mais sobre as alternativas robustas de hoje.

February 5, 2026 (2mo ago)

O que foi o Coda Panic Software e o que nos pode ensinar?

Explore a história do Coda Panic Software, por que falhou e as lições que oferece às equipas de desenvolvimento modernas. Saiba mais sobre as alternativas robustas de hoje.

← Back to blog

O que foi o Coda Panic Software e o que nos pode ensinar?

Explore a história do Coda Panic Software, por que falhou e as lições que oferece às equipas de desenvolvimento modernas. Saiba mais sobre as alternativas robustas de hoje.

Introdução

Pode ter visto a expressão coda panic software e assumido que se referia a uma aplicação comercial. Não é. O termo aponta para o sistema de ficheiros distribuído Coda, um projeto de investigação da Carnegie Mellon University que visava resolver falhas catastróficas de sincronização para trabalho offline. A sua história mostra como o brilhantismo técnico pode ser derrubado pela complexidade, e ainda oferece lições práticas para equipas que constroem sistemas resilientes hoje em dia.1

Desembrulhando o legado do Coda Panic Software

Imagine que é início da década de 1990 e está a editar um ficheiro partilhado com uma rede pouco fiável. Cada reconexão é uma aposta: o ficheiro vai permanecer intacto ou o sistema vai crashar? O Coda foi construído para tornar o trabalho desconectado transparente. Surgiu da investigação académica na Carnegie Mellon e concentrou-se em reduzir falhas de sincronização que poderiam corromper dados ou provocar crashs ao nível do sistema.1

Coda introduziu ideias importantes — replicação otimista, cache agressivo no lado do cliente e replicação no servidor — para permitir aos utilizadores trabalhar localmente e reconciliar mudanças mais tarde. Essas ideias foram influentes, mas a integração profunda no kernel do projeto e a complexidade operacional criaram uma barreira elevada à adoção.

O site histórico do projeto Coda é uma fonte primária útil para entender os objetivos e decisões de design originais.1

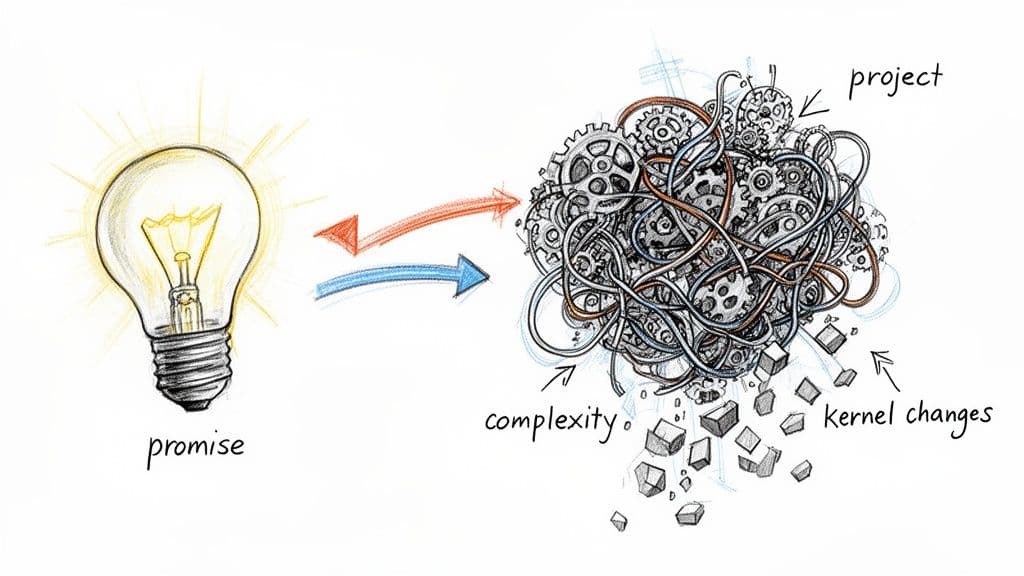

A visão versus a realidade

O Coda era tecnicamente sofisticado, mas a sua instalação e manutenção frequentemente exigiam alterações invasivas ao kernel. Essa complexidade criou uma forma de dívida técnica: excelentes resultados académicos que não eram práticos para uso geral. Um sistema tecnicamente superior pode ainda falhar se ignorar a simplicidade e a experiência do desenvolvedor.

“O brilhantismo técnico pouco importa se a ferramenta não for acessível.”

A história do Coda é um exemplo cautelar: as melhores soluções equilibram ambição com usabilidade e segurança operacional.

A ascensão e queda de uma ideia brilhante

Nascido como sucessor do Andrew File System (AFS), o Coda visava permitir que os utilizadores editassem ficheiros offline e reconciliassem as mudanças mais tarde usando replicação otimista e cache no lado do cliente. No papel, resolvia um problema real para utilizadores móveis e desconectados.

O problema da complexidade paralisante

O calcanhar de Aquiles do Coda foi a complexidade. Exigia modificações ao kernel e conhecimento operacional profundo para instalar e manter, o que o deixou confinado a laboratórios de investigação. Enquanto o mundo se movia para ferramentas mais simples e fáceis de adotar, o Coda manteve-se difícil de operar e evoluir.

Com o tempo, soluções industriais que priorizavam facilidade de uso e fiabilidade tornaram-se dominantes. Aplicações modernas enfatizam código limpo, experiência do desenvolvedor e ferramentas que minimizam o risco operacional.

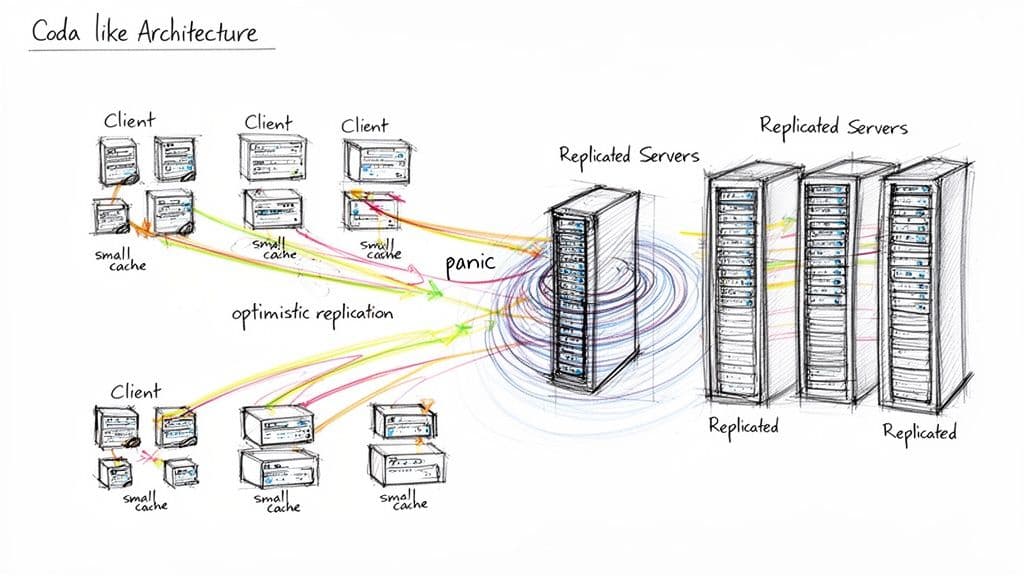

Dentro da arquitetura do Coda e as suas falhas fatais

A arquitetura distribuída do Coda usava replicação no servidor e cache agressivo no cliente para fornecer alta disponibilidade e acesso offline. Mas a resolução de conflitos e as interações ao nível do kernel introduziram um ponto único de falha perigoso: um conflito irrecuperável durante a sincronização podia desencadear um panic do kernel e crashar todo o sistema.

A anatomia de um kernel panic

Trabalhar offline e depois sincronizar nunca deveria pôr em risco todo o sistema operativo. A abordagem do Coda por vezes permitia que conflitos de sincronização contornassem o tratamento seguro ao nível da aplicação e escalassem para falhas ao nível do sistema. Esta fragilidade em condições do mundo real minou a sua utilidade.

Com o tempo, projetos relacionados na comunidade open-source resolveram muitos bugs de baixo nível que atormentavam sistemas de ficheiros distribuídos, demonstrando que os problemas subjacentes podiam ser corrigidos — se as soluções fossem mantíveis e amplamente adotadas.2

Forças vs fraquezas arquitetónicas do Coda

| Feature | Strength (Vision) | Weakness (Reality) |

|---|---|---|

| Optimistic replication | Enables offline work and prioritizes productivity | Unresolvable conflicts could bypass safeguards and cause system failure |

| Client-side caching | Fast local access and resilience to network issues | Corrupted caches and complex recovery processes risked data loss |

| Server-side replication | High availability and redundancy | Added complexity to sync logic and increased conflict scenarios |

| Kernel integration | Performance and transparent OS-level behavior | Deep integration meant bugs could crash the whole system |

A integração profunda do Coda com o sistema operativo foi simultaneamente uma vantagem de desempenho e um risco operacional inaceitável para uso generalizado.

Ecos de hoje das falhas do Coda

A lição central é intemporal: um único ponto de falha não tratado pode minar todo um sistema. Práticas modernas de engenharia — padrões de resiliência, contenção de falhas e arquitetura limpa — são respostas diretas a esse tipo de riscos. Plataformas abertas, bem mantidas, e correções impulsionadas pela comunidade ajudaram a reduzir a incidência das falhas de baixo nível que outrora afundavam projetos como o Coda.2

Escolhendo as suas ferramentas na era pós-Coda

A história do Coda ensina líderes de engenharia a escolher ferramentas que equilibrem capacidade com experiência do desenvolvedor. Os editores e IDEs de hoje oferecem fluxos de trabalho que capturam a promessa original do Coda — compatibilidade com offline, rapidez e fiabilidade — sem exigir cirurgia ao kernel.

Para muitas equipas, o editor ou IDE multiplica a produtividade diária. Aqui estão três escolhas amplamente usadas:

Panic Nova: o sucessor do editor Coda

A Panic Inc. (criadora do Nova) não está relacionada com o sistema de ficheiros Coda, embora o editor anterior da Panic também se chamasse Coda. O Nova é um editor nativo para Mac conhecido pela velocidade, interface polida e integração suave com o macOS. É uma opção forte para equipas comprometidas com plataformas Apple e um ambiente sem distrações.4

Visual Studio Code: o padrão da indústria

O Visual Studio Code é gratuito, multiplataforma e suportado por um enorme ecossistema de extensões. Equilibra facilidade de uso com personalização e integra-se bem com as ferramentas de IA modernas. Para muitas equipas, atinge a mistura certa de flexibilidade e produtividade.5

IDEs da JetBrains: a opção potente

Os produtos da JetBrains (IntelliJ, WebStorm, etc.) oferecem inteligência de código profunda, refatoração avançada e fortes ferramentas de depuração. São ideais para bases de código grandes e complexas onde a análise automatizada e a refatoração segura são fundamentais, embora possam ser mais exigentes em recursos.6

Comparação de editores modernos para equipes orientadas a código limpo

| Feature | Panic Nova | Visual Studio Code | JetBrains (WebStorm/IntelliJ) |

|---|---|---|---|

| Performance & feel | Native macOS speed and responsiveness | Good cross-platform performance; can slow with many extensions | Powerful, can be resource-heavy |

| AI pairing | Growing extension support | First-class AI tool integration | Strong built-in code intelligence |

| Refactoring & analysis | Basic out of the box; extensible | Good tools and many extensions | Industry-leading automated refactoring |

| Ecosystem | Curated extensions | Massive marketplace | Robust plugin ecosystem |

Escolha o editor que se ajuste à plataforma, escala e fluxos de trabalho da sua equipa. A ferramenta certa capacita os desenvolvedores em vez de criar fricção.

Como evitar construir o seu próprio software de pânico

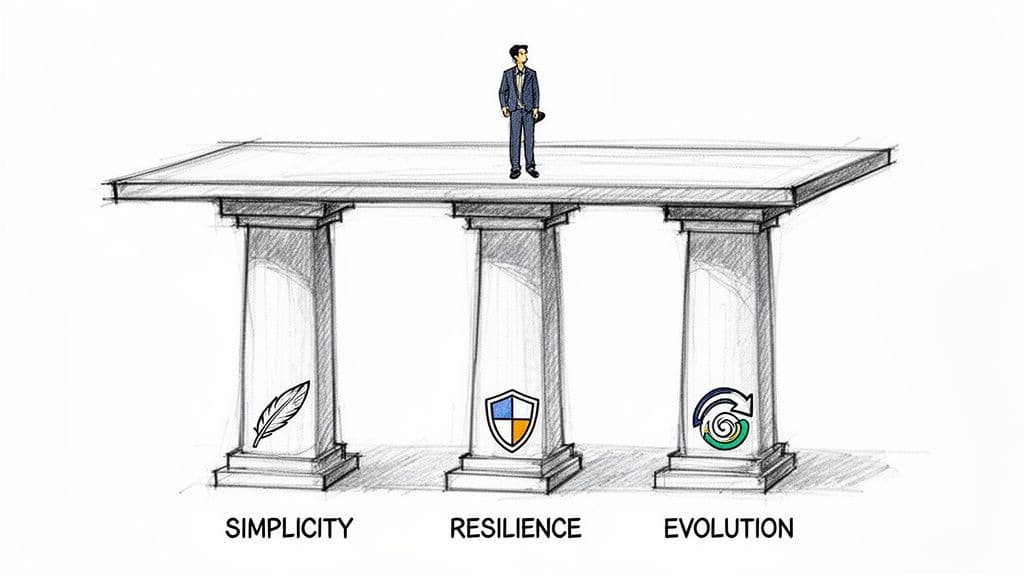

O legado do Coda é um guia prático: evite fragilidade oculta, complexidade excessiva e dívida técnica sem limites. Concentre-se em três pilares de engenharia para construir sistemas resilientes:

Priorize simplicidade e experiência do desenvolvedor

Se a integração demora dias, ou novos engenheiros não conseguem obter um ambiente estável em horas, o seu sistema tem um problema de fricção. Prefira APIs claras, overhead operacional mínimo e ciclos de feedback rápidos para o desenvolvedor.

Projete para resiliência

Desenhe para contenção. Falhas devem ser isoladas, registadas e recuperáveis. Use limites de erro claros em frameworks front-end e circuit breakers, retries e operações idempotentes em sistemas back-end.

Projete para evolução

Escreva código modular e bem documentado usando padrões estabelecidos. Torne a mudança segura e barata para que a base de código possa evoluir sem receio.

Perguntas comuns sobre o Coda e desenvolvimento moderno

A Panic Inc. (criadora do Nova) está relacionada com o sistema de ficheiros Coda?

Não. A Panic Inc. é uma empresa separada cujo editor anterior se chamava Coda. O sistema de ficheiros distribuído Coda da CMU é um projeto de investigação independente sem ligação direta aos produtos da Panic.4

Qual é a maior lição para um CTO da história do Coda?

A maior lição é que a experiência do desenvolvedor importa tanto quanto o desenho técnico. Uma ferramenta fiável e fácil de usar que permite às equipas lançar com segurança é preferível a um sistema tecnicamente elegante mas arriscado.

Como saber se a minha base de código tem traços de “panic software”?

Procure por onboarding doloroso, falhas em cascata, receio de deploys e partes da base de código que ninguém ousa tocar. Esses são sinais de que uma auditoria objetiva e uma refatoração direcionada podem entregar grande valor.

Na Clean Code Guy, transformamos bases de código frágeis em ativos estáveis e escaláveis. Os nossos Refactors Prontos para IA e Auditorias de Código Limpo ajudam a remover traços de “panic software” para que as equipas possam lançar com confiança.

Q&A — respostas rápidas para preocupações comuns

Q: Que passos imediatos param falhas em cascata?

A: Adicione limites de erro claros, aumente a observabilidade e isole componentes para que falhas não se propaguem.

Q: Como melhoro rapidamente o onboarding de desenvolvedores?

A: Forneça ambientes de desenvolvimento reprodutíveis, scripts de configuração concisos e um dataset sandbox para validação inicial.

Q: Quando devo trazer ajuda externa?

A: Se os deployments causam ansiedade, ou áreas críticas estão efetivamente fora de limites, uma auditoria pode fornecer um plano de remediação prioritizado.

IA escreve código.Você faz durar.

Na era da aceleração da IA, código limpo não é apenas uma boa prática — é a diferença entre sistemas que escalam e bases de código que entram em colapso sob seu próprio peso.