Poznaj historię oprogramowania Coda Panic, dlaczego upadło i jakie lekcje oferuje dla współczesnych zespołów deweloperskich. Dowiedz się o dzisiejszych solidnych alternatywach.

February 5, 2026 (2mo ago)

Czym było oprogramowanie Coda Panic i czego może nas nauczyć?

Poznaj historię oprogramowania Coda Panic, dlaczego upadło i jakie lekcje oferuje dla współczesnych zespołów deweloperskich. Dowiedz się o dzisiejszych solidnych alternatywach.

← Back to blog

Czym było oprogramowanie Coda Panic i czego może nas nauczyć?

Poznaj historię oprogramowania Coda Panic, dlaczego upadło i jakie lekcje oferuje dla współczesnych zespołów deweloperskich. Dowiedz się o dzisiejszych solidnych alternatywach.

Wprowadzenie

Być może widziałeś wyrażenie coda panic software i założyłeś, że odnosi się ono do komercyjnej aplikacji. Nie odnosi się. Termin odnosi się do rozproszonego systemu plików Coda, projektu badawczego Carnegie Mellon University, który miał na celu rozwiązanie katastrofalnych problemów synchronizacji podczas pracy offline. Jego historia pokazuje, jak techniczna genialność może zostać podważona przez złożoność i nadal oferuje praktyczne lekcje dla zespołów budujących odporne systemy dzisiaj.1

Rozplątywanie spuścizny Coda Panic Software

Wyobraź sobie, że jest wczesne lata 90. i edytujesz współdzielony plik przy zawodnej sieci. Każde ponowne połączenie to loteria: czy plik pozostanie nienaruszony, czy system się zawiesi? Coda powstała, by sprawić, żeby praca w trybie odłączonym była płynna. Wywodziła się z badań akademickich na Carnegie Mellon i koncentrowała się na redukcji błędów synchronizacji, które mogłyby uszkodzić dane lub spowodować awarię systemu.1

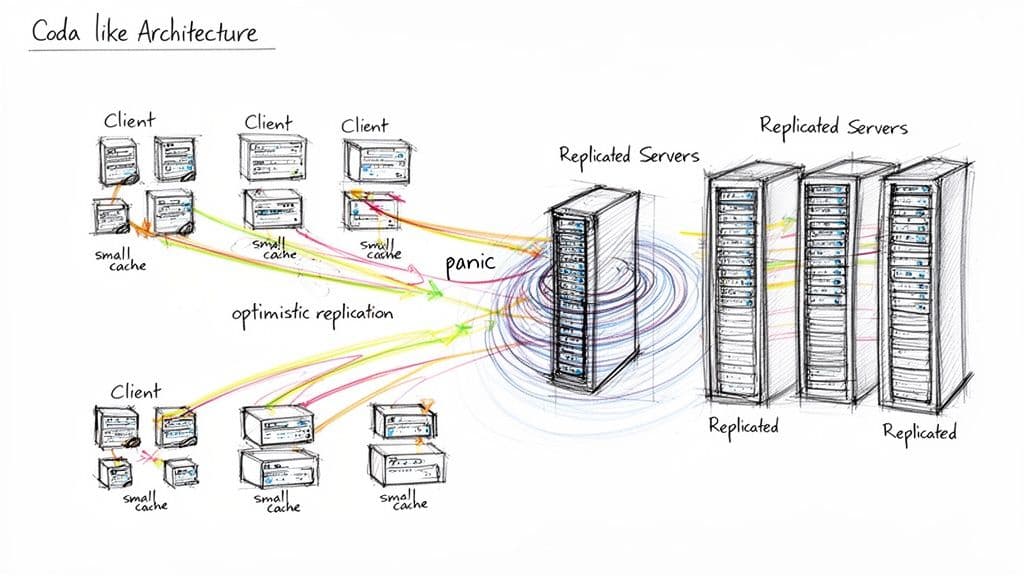

Coda wprowadziła ważne pomysły — optymistyczną replikację, agresywne buforowanie po stronie klienta oraz replikację serwerową — by pozwolić użytkownikom pracować lokalnie i uzgadniać zmiany później. Te idee były wpływowe, ale głęboka integracja z jądrem i złożoność operacyjna projektu stworzyły wysoki próg adopcji.

Historyczna strona projektu Coda jest użytecznym źródłem pierwotnym do zrozumienia pierwotnych celów i decyzji projektowych.1

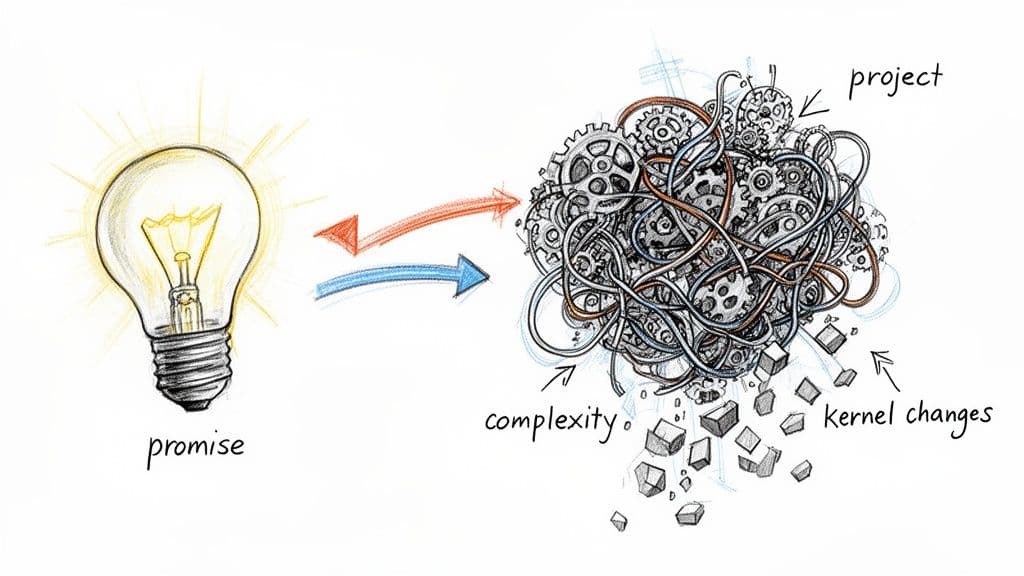

Wizja kontra rzeczywistość

Coda była technicznie zaawansowana, ale jej instalacja i utrzymanie często wymagały inwazyjnych zmian w jądrze. Ta złożoność stworzyła formę długu technologicznego: znakomite wyniki akademickie, które nie były praktyczne do powszechnego użytku. System technicznie lepszy nadal może zawieść, jeśli ignoruje prostotę i doświadczenie dewelopera.

„Techniczna genialność niewiele znaczy, jeśli narzędzie nie jest przystępne.”

Historia Cody to przestroga: najlepsze rozwiązania równoważą ambicję z użytecznością i bezpieczeństwem operacyjnym.

Wzlot i upadek genialnego pomysłu

Powstała jako następca Andrew File System (AFS), Coda miała umożliwić użytkownikom edytowanie plików offline i późniejsze uzgadnianie zmian za pomocą optymistycznej replikacji i buforowania po stronie klienta. Na papierze rozwiązywała prawdziwy problem użytkowników mobilnych i odłączonych.

Problem paraliżującej złożoności

Achillesową piętą Cody była złożoność. Wymagała modyfikacji jądra i głębokiej wiedzy operacyjnej do instalacji i utrzymania, co ograniczało ją do laboratoriów badawczych. Gdy świat zmierzał ku prostszym, łatwiejszym do wdrożenia narzędziom, Coda pozostała trudna w obsłudze i rozwoju.

Z czasem rozwiązania przemysłowe, które priorytetowo traktowały łatwość użycia i niezawodność, stały się dominujące. Nowoczesne aplikacje kładą nacisk na czysty kod, doświadczenie dewelopera i narzędzia minimalizujące ryzyko operacyjne.

Wnętrze architektury Cody i jej fatalne wady

Rozproszona architektura Cody wykorzystywała replikację serwera i agresywne buforowanie po stronie klienta, aby zapewnić wysoką dostępność i dostęp offline. Jednak rozwiązywanie konfliktów i interakcje na poziomie jądra wprowadzały niebezpieczny pojedynczy punkt awarii: nieodwracalny konflikt podczas synchronizacji mógł wywołać kernel panic i zrestartować cały system.

Anatomia kernel panic

Praca w trybie offline, a następnie synchronizacja nie powinna nigdy narażać całego systemu operacyjnego. Podejście Cody czasami pozwalało, by konflikty synchronizacji omijały bezpieczne obsłużenie na poziomie aplikacji i eskalowały do awarii systemu. Ta kruchość w warunkach rzeczywistych podważała jej użyteczność.

Z biegiem czasu powiązane projekty w społeczności open source rozwiązały wiele niskopoziomowych błędów, które dręczyły systemy plików rozproszone, demonstrując, że podstawowe problemy można naprawić — jeśli rozwiązania są utrzymywalne i szeroko przyjęte.2

Mocne i słabe strony architektury Cody

| Feature | Strength (Vision) | Weakness (Reality) |

|---|---|---|

| Optimistic replication | Umożliwia pracę offline i priorytetyzuje produktywność | Nierozwiązywalne konflikty mogły omijać zabezpieczenia i powodować awarię systemu |

| Client-side caching | Szybki dostęp lokalny i odporność na problemy sieciowe | Uszkodzone pamięci podręczne i skomplikowane procedury odzyskiwania zagrażały utratą danych |

| Server-side replication | Wysoka dostępność i redundancja | Dodawała złożoność logiki synchronizacji i zwiększała liczbę scenariuszy konfliktu |

| Kernel integration | Wydajność i przejrzyste zachowanie na poziomie systemu operacyjnego | Głęboka integracja oznaczała, że błędy mogły zrestartować cały system |

Głęboka integracja Cody z systemem operacyjnym była zarówno przewagą wydajnościową, jak i nieakceptowalnym ryzykiem operacyjnym dla użytku masowego.

Współczesne echo wad Cody

Główna lekcja jest ponadczasowa: pojedynczy nieobsłużony punkt awarii może podważyć cały system. Współczesne praktyki inżynieryjne — wzorce odporności, ograniczanie skutków awarii i czysta architektura — są bezpośrednimi odpowiedziami na tego typu ryzyka. Otwarte, dobrze utrzymywane platformy i poprawki napędzane przez społeczność pomogły zmniejszyć występowanie niskopoziomowych błędów, które kiedyś zatapiały projekty takie jak Coda.2

Wybór narzędzi w erze po Codzie

Historia Cody uczy liderów inżynieryjnych wybierać narzędzia, które równoważą możliwości z doświadczeniem dewelopera. Dzisiejsze edytory i IDE oferują przepływy pracy, które realizują pierwotną obietnicę Cody — przyjazne dla pracy offline, szybkie i niezawodne — bez konieczności „operacji na jądrze”.

Dla wielu zespołów edytor lub IDE to codzienny mnożnik produktywności. Oto trzy powszechnie używane wybory:

Panic Nova: następca edytora Coda

Panic Inc. (twórcy Nova) nie są powiązani z rozproszonym systemem plików Coda, choć wcześniejszy edytor Panic nosił nazwę Coda. Nova to natywny edytor dla macOS znany ze swojej szybkości, dopracowanego interfejsu i płynnej integracji z macOS. To dobre rozwiązanie dla zespołów zaangażowanych w platformy Apple i środowiska wolne od rozpraszaczy.4

Visual Studio Code: standard branżowy

Visual Studio Code jest darmowy, wieloplatformowy i wspierany przez ogromny ekosystem rozszerzeń. Łączy łatwość użycia z możliwością dostosowania i dobrze integruje się z nowoczesnymi narzędziami AI. Dla wielu zespołów daje właściwą równowagę elastyczności i produktywności.5

IDE od JetBrains: opcja dla wymagających

Produkty JetBrains (IntelliJ, WebStorm itp.) oferują głęboką inteligencję kodu, zaawansowane refaktoryzacje i mocne narzędzia do debugowania. Są idealne dla dużych, złożonych baz kodu, gdzie automatyczna analiza i bezpieczne refaktoryzacje mają największe znaczenie, choć mogą być bardziej zasobożerne.6

Współczesne porównanie edytorów dla zespołów dbających o czysty kod

| Feature | Panic Nova | Visual Studio Code | JetBrains (WebStorm/IntelliJ) |

|---|---|---|---|

| Wydajność i odczucia | Natywna szybkość i responsywność macOS | Dobra wydajność wieloplatformowa; może zwalniać przy wielu rozszerzeniach | Potężne, może być zasobożerne |

| Wsparcie AI | Rosnąca liczba rozszerzeń | Integracja narzędzi AI na najwyższym poziomie | Silna wbudowana inteligencja kodu |

| Refaktoryzacja i analiza | Podstawowe funkcje; rozszerzalne | Dobre narzędzia i wiele rozszerzeń | Wiodące w branży zautomatyzowane refaktoryzacje |

| Ekosystem | Starannie dobrane rozszerzenia | Ogromny marketplace | Solidny ekosystem wtyczek |

Wybierz edytor, który pasuje do platformy, skali i potrzeb przepływu pracy Twojego zespołu. Właściwe narzędzie wspiera deweloperów zamiast tworzyć tarcia.

Jak uniknąć tworzenia własnego „panic software”

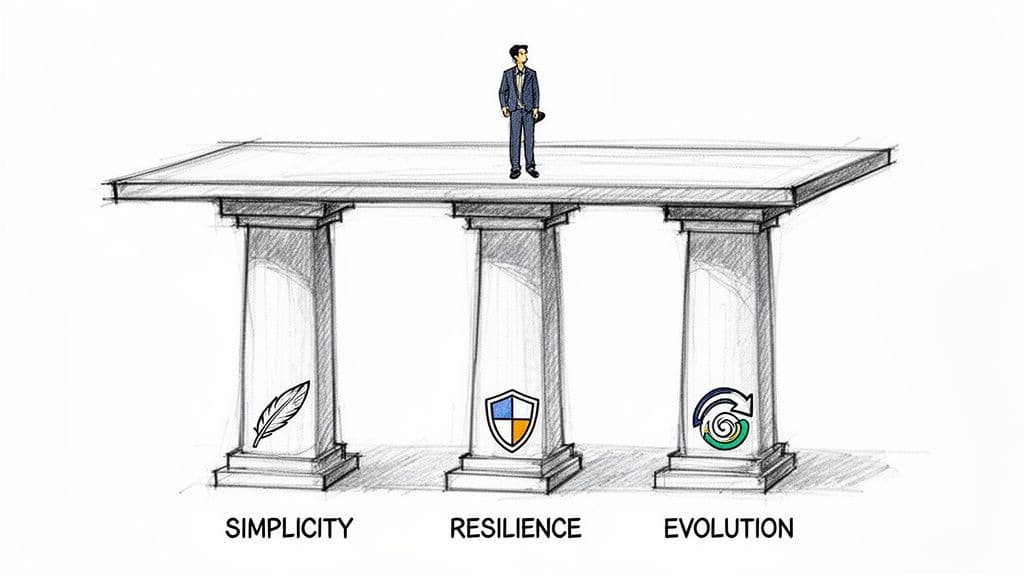

Spuścizna Cody to praktyczny przewodnik: unikaj ukrytej kruchości, nadmiernej złożoności i nieokiełznanego długu technologicznego. Skoncentruj się na trzech filarach inżynierii, by budować odporne systemy:

Priorytet dla prostoty i doświadczenia dewelopera

Jeśli wdrożenie zajmuje dni lub nowi inżynierowie nie mogą uzyskać stabilnego środowiska w ciągu kilku godzin, Twój system ma problem z tarciem. Faworyzuj przejrzyste API, minimalne obciążenie operacyjne i szybkie pętle informacji zwrotnej dla deweloperów.

Projektuj pod kątem odporności

Projektuj tak, by awarie były ograniczone. Błędy powinny być izolowane, logowane i możliwe do odzyskania. Używaj wyraźnych granic błędów w frameworkach frontendowych oraz obwodów zabezpieczających, powtórzeń i operacji idempotentnych w systemach backendowych.

Projektuj z myślą o ewolucji

Pisz modularny, dobrze udokumentowany kod, stosując sprawdzone wzorce. Spraw, by zmiana była bezpieczna i tania, aby baza kodu mogła ewoluować bez lęku.

Najczęściej zadawane pytania o Codę i współczesny rozwój

Czy Panic Inc. (twórcy Nova) są powiązani z rozproszonym systemem plików Coda?

Nie. Panic Inc. to odrębna firma, której wcześniejszy edytor nosił nazwę Coda. Rozproszony system plików Coda z CMU to niezależny projekt badawczy bez bezpośredniego związku z produktami Panic.4

Jaka jest największa lekcja dla CTO płynąca z historii Cody?

Najważniejsza lekcja to to, że doświadczenie dewelopera ma znaczenie równie duże jak projekt techniczny. Niezawodne, łatwe w użyciu narzędzie, które pozwala zespołom niezawodnie wypuszczać oprogramowanie, jest lepsze niż technicznie elegancki, ale ryzykowny system.

Skąd wiem, czy moja baza kodu ma cechy „panic software”?

Szukaj bolesnego wdrażania, efektu domina przy awariach, lęku przed deployem i części bazy kodu, których nikt nie dotyka. To sygnały, że audyt obiektywny i celowana refaktoryzacja mogą przynieść znaczącą wartość.

W Clean Code Guy przekształcamy kruche bazy kodu w stabilne, skalowalne aktywa. Nasze refaktory przygotowane pod AI i audyty czystego kodu pomagają usunąć cechy „panic software”, aby zespoły mogły wypuszczać oprogramowanie z pewnością siebie.

Pytania i odpowiedzi — szybkie odpowiedzi na często zadawane pytania

Q: Jakie natychmiastowe kroki zatrzymają kaskadowe awarie?

A: Dodaj wyraźne granice błędów, zwiększ obserwowalność i izoluj komponenty, aby awarie nie propagowały się.

Q: Jak szybko poprawić onboarding deweloperów?

A: Zapewnij odtwarzalne środowiska deweloperskie, zwięzłe skrypty konfiguracyjne i sandboxowy zbiór danych do wczesnej walidacji.

Q: Kiedy warto sięgnąć po pomoc zewnętrzną?

A: Jeśli wdrożenia wywołują niepokój lub krytyczne obszary są praktycznie poza zasięgiem, audyt może dostarczyć priorytetyzowany plan naprawczy.

AI pisze kod.Ty sprawiasz, że przetrwa.

W erze przyspieszenia AI czysty kod to nie tylko dobra praktyka — to różnica między systemami, które się skalują, a bazami kodu, które zapadają się pod własnym ciężarem.